IEC 81001-5-1: Cybersicherheit für vernetzte medizinische Geräte – Vorschriften, Standards und Technologien im Jahr 2026

Wie Hersteller regulatorische Anforderungen erfüllen und sich gegen Cyber-Bedrohungen schützen können

Da medizinische Geräte zunehmend vernetzt sind, ist Cybersicherheit für den Schutz der Patientensicherheit und sensibler Gesundheitsdaten von entscheidender Bedeutung. Schätzungen zufolge ist bereits jedes vierte medizinische Gerät mit dem Internet oder einem Krankenhausnetzwerk verbunden. Im Jahr 2017 belief sich ihre Gesamtzahl auf schätzungsweise 337 Millionen, mit einer erwarteten durchschnittlichen jährlichen Wachstumsrate von 20,8 % bis 2030, einschließlich digitaler Gesundheits-Apps, deren Entwicklung durch das deutsche Digitale-Versorgung-Gesetz (DVG) und ähnliche Initiativen in ganz Europa vorangetrieben wird [1]. Digitale Gesundheits-Apps werden zunehmend Teil der Gesundheitsversorgung. Täglich kommen etwa 200 Gesundheits-Apps in den App-Stores hinzu [2]. Jedes vernetzte medizinische Gerät oder Produkt des „Internet of Medical Things“ (IoMT) ist ein potenzielles Ziel für Cyberangriffe, die die Sicherheit von Patienten oder Anwendern gefährden oder hochsensible Gesundheitsdaten preisgeben können. Das rasante Wachstum des „Internet of Medical Things“ (IoMT) und der digitalen Gesundheits-Apps hat das Risiko von Cyberangriffen erhöht.

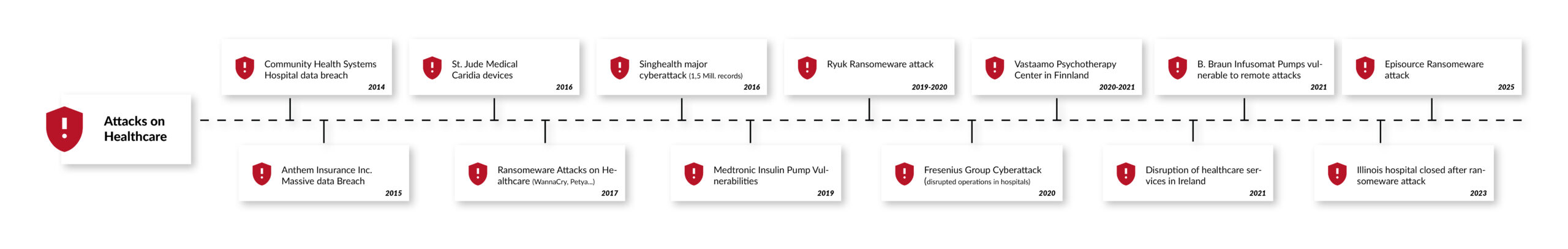

In einer aktuellen Umfrage gaben vier von fünf Medizinprodukteherstellern an, dass sie 2019 mindestens einmal Ziel eines Cyberangriffs geworden sind [3]. Andere, aktuellere Berichte zeichnen ein noch düstereres Bild. Laut dem „2021 Global Threat Intelligence Report” des Technologiedienstleisters NTT hat sich die Zahl der Cybersicherheitsvorfälle im Gesundheitswesen im Jahr 2020 gegenüber dem Vorjahr verdreifacht.

Abgesehen von Gesundheitsrisiken und hohen Strafen für mögliche Datenschutzverletzungen können erfolgreiche Cyberangriffe oder Sicherheitslücken, die öffentlich bekannt werden, auch den Ruf von Herstellern schädigen. Das Bundesinstitut für Arzneimittel und Medizinprodukte (BfArM), das US-amerikanische National Cybersecurity and Communications Integration Center (NCCIC) und die US-amerikanische Food and Drug Administration (FDA) beispielsweise stellen detaillierte Informationen zu bekannten Sicherheitsrisiken in Medizinprodukten bereit und nennen dabei sowohl das Produkt als auch den Hersteller [4]. Einmal verlorene Reputation und Vertrauen sind schwer wiederherzustellen, insbesondere in hochsensiblen Bereichen wie dem Gesundheitswesen.

Dieses Whitepaper spiegelt die regulatorischen Änderungen, Standards und technologischen Fortschritte im Bereich der medizinischen Cybersicherheit des vergangenen Jahres 2025 wider.

Regulatorien der Vereinigten Staaten:

In den USA hat die Food and Drug Administration (FDA) die Überwachung der Cybersicherheit in den letzten Jahren erheblich aktualisiert:

- Die FDA-Guidance „Cybersecurity in Medical Devices: Quality System Considerations and Content of Premarket Submissions” wurde 2025 aktualisiert und enthält nun Klarstellungen zum Begriff „Cyber Device” sowie Empfehlungen zur Cyber-Design, Kennzeichnung und Dokumentation für die Submission vor dem Inverkehrbringen, einschließlich Anforderungen an eine Software-Stückliste (SBOM) und Pläne zum Schwachstellenmanagement nach dem Inverkehrbringen. Die Leitlinien der FDA legen den Schwerpunkt auf ein Secure Product Development Framework (SPDF) zur Reduzierung von Schwachstellen während des gesamten Lebenszyklus eines Geräts und orientieren sich dabei an globalen Best Practices. Obwohl es sich um Leitlinien der US-amerikanischen FDA handelt, die sich auf die Einhaltung der FDA-Anforderungen konzentrieren, sind sie eine sehr empfehlenswerte Literatur für eine pragmatische und gleichzeitig effektive Umsetzung der Cybersicherheit in Medizinprodukten, selbst für diejenigen, die nicht auf den US-Markt abzielen.

- Abschnitt 524B des FD&C Act: Dieses Gesetz wurde, durch das im Dezember 2022 aktualisiert und um Abschnitt 3305 mit dem Titel „Ensuring cybersecurity of devices ” ergänzt. Der Inhalt des Gesetzes ist überraschend klar, da es im Grunde genommen für alle Einreichungen, wie z. B. 510(k) Informationen, die nachweisen, dass das Gerät cybersicher ist, vorschreibt.

Unsere Fortbildungen

Sie möchten mehr erfahren? Dann buchen Sie das passende Seminar zum Thema. Oder benötigen sie eine Inhouse-Schulung? Dann kontaktieren Sie uns gerne unter academy@qtec-group.com

Welche Fortschritte gibt es in der Cybersicherheitstechnologie?

Technologische Fortschritte prägen die Zukunft der Cybersicherheit medizinischer Geräte und bieten sowohl Chancen als auch Herausforderungen:

- Künstliche Intelligenz (KI): KI wird zunehmend in medizinische Geräte integriert (z. B. zu Diagnosezwecken) und gleichzeitig in separaten Systemen eingesetzt, um medizinische Geräte durch Cybersicherheitstools zu schützen, beispielsweise um Netzwerke und Datenflüsse, die mit Geräten verbunden sind, zu schützen. KI kann das Verhalten von Geräten und den Netzwerkverkehr analysieren, um ungewöhnliche Muster zu identifizieren, die auf Cyberangriffe hindeuten könnten, und so Anomalien überwachen und Bedrohungen erkennen. KI-Modelle können auch potenzielle Sicherheitsschwächen vorhersagen und antizipieren. Durch die Verarbeitung historischer Daten und Bedrohungsinformationen empfiehlt sie proaktive Maßnahmen, wie das Patchen oder Isolieren gefährdeter Geräte, bevor Exploits auftreten. Darüber hinaus können KI-Systeme so konzipiert werden, dass sie komplexe Angriffe wie Social Engineering oder die Extraktion von Quellcode identifizieren und bekämpfen, indem sie aus Mustern lernen und ihre Abwehrmaßnahmen dynamisch anpassen. Obwohl KI eine verbesserte klinische Leistung und Schutzvorteile bietet, bringt ihre Integration in medizinische Geräte neue Schwachstellen mit sich. KI-Modelle sind komplex, oft undurchsichtig und auf eine große Datenmenge angewiesen, was sie zu Zielen für Angreifer macht. Dies kann die Angriffsfläche vergrößern und zu Risiken führen, die die Patientensicherheit, Datenintegrität und Systemzuverlässigkeit gefährden. Angreifer können KI beispielsweise durch Techniken wie Data Poisoning (Verfälschung von Trainingsdaten zur Verschlechterung der Leistung) oder Evasion Attacks (Erstellung von Eingaben, um das Modell zu täuschen) ausnutzen. Experimente haben beispielsweise gezeigt, dass „Data Set Poisoning“ die Genauigkeit von ML-Modellen um bis zu 24 % verringern kann, was zu falschen Diagnosen oder falschen Behandlungen in Medizinprodukten wie Bildgebungssystemen führt [5].

- Secure Product Development Framework (SPDF): Das SPDF wird von der FDA als wichtige Anforderung empfohlen und ist definiert als „eine Reihe von Prozessen, die dazu beitragen, die Anzahl und Schwere von Schwachstellen in Produkten zu identifizieren und zu reduzieren“. Es konzentriert sich auf Cyber-Sicherheitsrisikomanagement, Architekturdesign und Tests zur Reduzierung von Schwachstellen und umfasst den gesamten Produktlebenszyklus, einschließlich Design, Entwicklung, Freigabe, Support und Außerbetriebnahme. Das Framework soll sicherstellen, dass medizinische Geräte sicher konstruiert sind und neu auftretende Cybersicherheitsrisiken mindern können. Zu den wichtigsten Elementen gehören Cyber-Sicherheitsrisikomanagement, Bedrohungsmodellierung und Schwachstellenbewertung, sichere Design- und Entwicklungspraktiken, Tests und Validierung, Überwachung und Wartung nach der Markteinführung sowie Dokumentation und Transparenz. Die SPDF der FDA steht in engem Zusammenhang mit IEC 81001-5-1, da die FDA-Leitlinien ausdrücklich auf die Norm als Beispiel für einen Rahmen verweisen, der bei der Umsetzung von SPDF-Prozessen hilfreich sein kann. Beide betonen einen Lebenszyklusansatz für Cybersicherheit, bei dem Sicherheit in Design, Entwicklung und Wartung integriert wird und eine kontinuierliche Risikominderung gewährleistet ist.

- Mikrosegmentierung: Diese Cybersicherheitstechnik schafft isolierte Netzwerksegmente, um die Sicherheit medizinischer Geräte zu verbessern. Durch Mikrosegmentierung kann die Cybersicherheit medizinischer Geräte erheblich gestärkt werden, da Angreifer sich nicht mehr frei im Krankenhausnetzwerk bewegen können, sobald sie Zugriff auf ein anfälliges Gerät erlangt haben. Mikrosegmentierung verbessert die Cybersicherheit medizinischer Geräte, indem Netzwerke in kleinere, isolierte Segmente unterteilt werden, wodurch die Ausbreitung von Cyberangriffen eingeschränkt wird. Wenn in einem Krankenhausnetzwerk ein Gerät oder System kompromittiert wird, verhindert die Mikrosegmentierung, dass sich Angreifer lateral auf andere Geräte ausbreiten können. Sie ist besonders effektiv für den Schutz älterer Geräte. Ältere Geräte laufen oft mit veralteten Betriebssystemen, können (unter anderem aufgrund regulatorischer Beschränkungen) nicht einfach gepatcht werden und verwenden möglicherweise unsichere Protokolle. Die Mikrosegmentierung begegnet diesen Risiken, indem sie den „Blast Radius“ des Netzwerks im Falle einer Sicherheitsverletzung reduziert. IEC 81001-5-1, die FDA-Leitlinien und NIS2 fördern ein Netzwerkdesign mit minimalen Berechtigungen. Die Mikrosegmentierung ist eine Lösung zur Umsetzung eines solchen Designs.

Fazit

Bei der Entwicklung vernetzter medizinischer Geräte, softwaregesteuerter medizinischer Geräte oder eigenständiger medizinischer Software muss die Cybersicherheit bereits in den frühesten Entwicklungsphasen berücksichtigt werden. Dies ist notwendig, erforderlich und obligatorisch für den Marktzugang in Europa, den USA und allen anderen wichtigen Märkten. Gleichzeitig ist Cybersicherheit ein dynamischer Bereich, der ständige Wachsamkeit und Anpassung erfordert. Die aktualisierten Rechtsrahmen, Normen wie IEC 81001-5-1 und technologische Fortschritte bieten Herstellern Instrumente zur Verbesserung der Gerätesicherheit. Jüngste Vorfälle wie der Cyberangriff auf McLaren Health Care verdeutlichen jedoch die anhaltende Bedrohungslage. Durch die Integration der Cybersicherheit von Beginn der Entwicklung und Konstruktion bis zur Außerbetriebnahme, die Übernahme bewährter Verfahren und die ständige Information über regulatorische Änderungen können Hersteller und Patienten schützen, Vertrauen aufrechterhalten und die Einhaltung von Vorschriften in einem zunehmend vernetzten Gesundheitsökosystem sicherstellen.

Wie wir Sie auf Ihrem Weg zur Compliance unterstützen

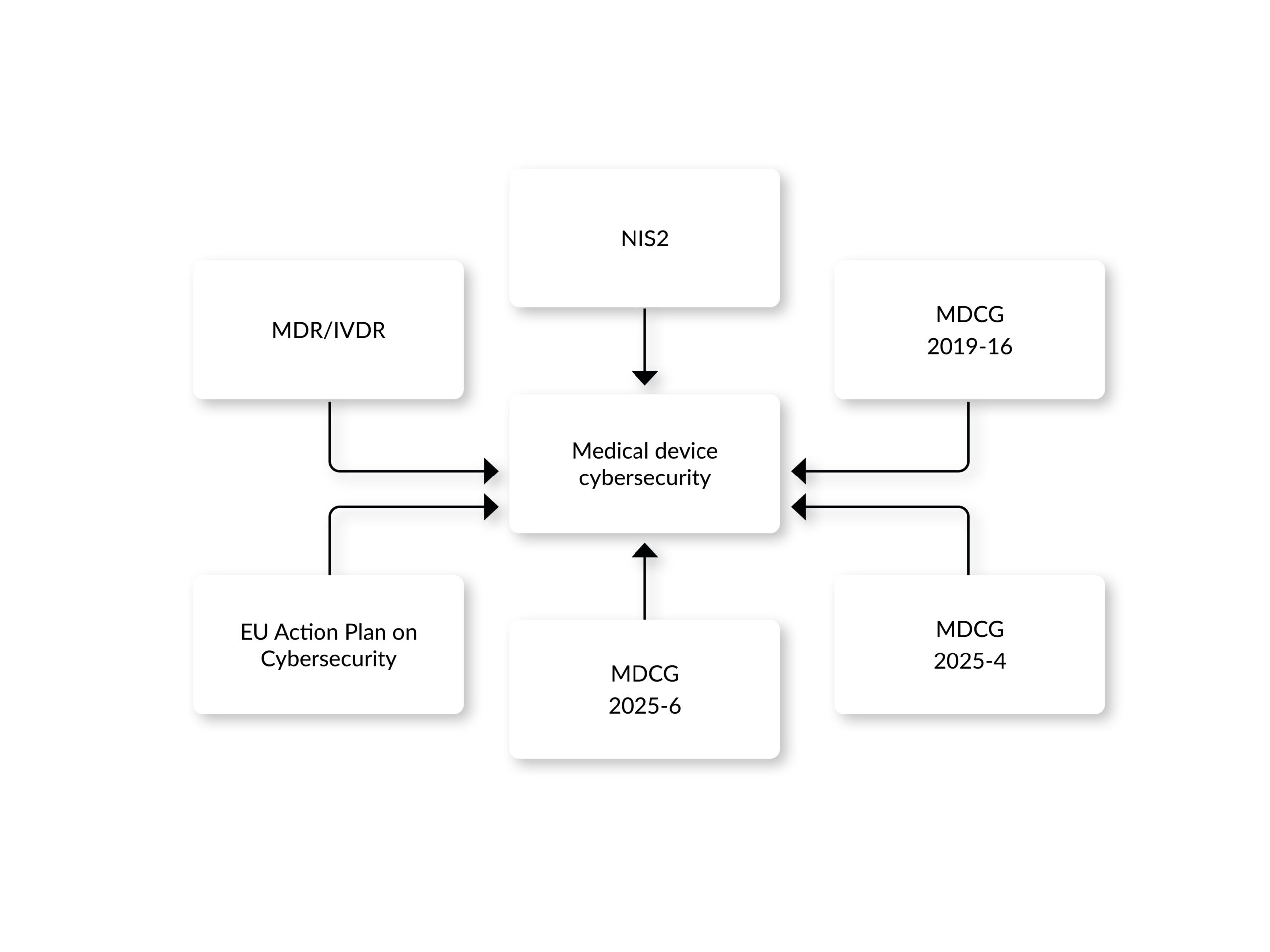

Die Einhaltung der EU- und FDA-Cybersicherheitsanforderungen ist komplex. Wir bewerten Ihre Praktiken anhand von MDR, NIS-2 und FDA-Vorgaben. Mit Gap-Analyse und Maßnahmenplan identifizieren wir Abweichungen und definieren klare Schritte zur Konformität. Unser Team unterstützt bei 510(k)-, De-Novo- und PMA-Einreichungen mit SBOMs, Risikodateien und Überwachungsplänen — oder liefert einen Abschlussbericht mit Ergebnissen, Strategien und Empfehlungen für langfristige Compliance über den gesamten Lebenszyklus Ihrer Medizinprodukte.

Häufig gestellte Fragen zu IEC 81001-5-1

Ist IEC 81001-5-1 für Medizinprodukte-Hersteller verpflichtend?

Die Norm selbst ist nicht gesetzlich verpflichtend. Die MDR verlangt jedoch Cybersecurity „nach dem Stand der Technik“. EN IEC 81001-5-1:2022 gilt als aktueller Stand der Technik für Health-Software-Cybersecurity — wer sie nicht anwendet, muss argumentieren, wie die Anforderungen anderweitig erfüllt werden. In der Praxis ist die Anwendung der Norm der pragmatischste Weg zur Konformität.

Welche Medizinprodukte fallen unter IEC 81001-5-1?

Die Norm gilt für alle Health Software (Medical Device Software, SaMD, Software in a Medical Device). Vernetzte aktive Medizinprodukte mit Software-Komponenten fallen ebenso darunter wie eigenständige Software-Medizinprodukte. Für rein mechanische Medizinprodukte ohne Software ist sie nicht relevant.

Wie lange dauert die Implementierung in einem bestehenden QMS?

Typisch sind 4–9 Monate für eine vollständige Implementierung inklusive Dokumentation, Schulung, Threat Modeling der bestehenden Produkt-Portfolios und SBOM-Aufbau. Wenn bereits ein reifes ISO-13485-QMS und IEC-62304-Prozesse bestehen, liegt der Aufwand eher im unteren Bereich.

Reicht ISO 27001 als Alternative?

Nein. ISO 27001 adressiert das unternehmensweite Information Security Management System, nicht den produktspezifischen Security-Lifecycle. IEC 81001-5-1 verlangt produkt- und lifecycle-spezifische Aktivitäten (Threat Modeling des Medizinprodukts, produktspezifisches Security Risk Management, SBOM), die ISO 27001 nicht abdeckt. Beide Normen ergänzen sich sinnvoll.

Wie hängt IEC 81001-5-1 mit IEC 62304 zusammen?

IEC 62304 definiert den Software-Lebenszyklus, IEC 81001-5-1 ergänzt ihn um Security-Aktivitäten an den gleichen Phasen. Praktisch bedeutet das: Wer IEC 62304 bereits umsetzt, erweitert seine Prozesse um Security-Aspekte — er führt keinen komplett neuen Prozess ein. Die beiden Normen sind bewusst kompatibel strukturiert.

Wird EN IEC 81001-5-1:2022 von Benannten Stellen anerkannt?

Ja. Benannte Stellen erwarten EN IEC 81001-5-1:2022 als praktisch verbindlichen Nachweis für die Cybersecurity-Anforderungen der MDR/IVDR, insbesondere für Anhang I §§ 17.2 und 17.4. Alternative Umsetzungswege sind möglich, müssen aber dokumentiert und begründet werden.

Was ist der Unterschied zur FDA-Guidance?

Die FDA Final Guidance „Cybersecurity in Medical Devices“ (Juni 2025) setzt auf den SPDF (Secure Product Development Framework) und verlangt 12 eSTAR-Dokumente inkl. SBOM. Inhaltlich überschneiden sich FDA-Guidance und IEC 81001-5-1 stark — beide verlangen Threat Modeling, Secure Development, SBOM und Post-Market Vigilance. Die FDA-Guidance ist detaillierter und seit Section 524B FFDCA rechtsverbindlich für US-Einreichungen; die IEC-Norm ist international, prozessorientiert und harmoniert mit MDR.

References:

[1] IHS Markit, The Internet of Things: a movement, not a market, e-paper, downloaded 06/14/2021: https://cdn.ihs.com/www/pdf/IoT_ebook.pdf

[2] IQVIA Institute for Human Data Science: The Growing Value of Digital Health, accessed 06/21/2021: https://www.iqvia.com/insights/the-iqvia-institute/reports/the-growing-value-of-digital-health

[3] Irdeto, Global Connected Industries Cybersecurity Survey. IoT Cyberattacks Are The Norm – The Security Mindset Isn’t, downloaded 06/14/2021: https://go.irdeto.com/connected-industries-cybersecurity-survey-report/

[4] Bundesinstitut für Arzneimittel und Medizinprodukte, Cybersicherheit von Medizinprodukten, accessed 06/14/2021: https://www.bfarm.de/DE/Medizinprodukte/RisikoerfassungUndBewertung/Cybersicherheit/kundeninfos_cybersicherheit_node.html

[5] Research Handbook on Health, AI and the Law. Chapter 4Cybersecurity of AI medical devices: risks, legislation, and challenges. https://www.ncbi.nlm.nih.gov/books/NBK613217/

[6] Cybersecurity requirements for medical devices in the EU and US - A comparison and gap analysis of the MDCG 2019–16 and FDA premarket cybersecurity guidance, “Computational and Structural Biotechnology Journal”, Volume 28P259-2662025

[7| “A Way Forward for the MDCG 2019-16 Medical Device Security Guidance”, https://doi.org/10.1145/3652037.3663894