Cybersecurity bei Medizinprodukten

29. Juli 2024

Stellen Sie sich vor, ein schwerverletzter Patient wird in die Notaufnahme eines großen Universitätsklinikums gebracht. Jede Minute zählt, doch die lebensrettende Behandlung verzögert sich. Der Grund? Die IT-Systeme des Krankenhauses sind durch einen Cyberangriff lahmgelegt und die medizinischen Geräte funktionieren nicht richtig.

Klingt wie ein Szenario aus einem Thriller? Leider nicht. Genau das ist im September 2020 im Universitätsklinikum Düsseldorf passiert. Ein Ransomware-Angriff hat die IT-Infrastruktur des Klinikums schwer beschädigt. Die Angreifer nutzten eine Schwachstelle in einer Software aus, um das gesamte Netzwerk zu verschlüsseln und forderten ein Lösegeld. Die Folge waren erhebliche Störungen im Krankenhausbetrieb, die Notaufnahme musste schließen und Patienten wurden in andere Krankenhäuser verlegt.

Das BSI meldet für das Jahr 2023 durchschnittlich knapp 70 neue Schwachstellen in Software-Produkten pro Tag. Mit der Anzahl steigt auch die potenzielle Schadwirkung: Etwa jede sechste Schwachstelle wird als kritisch eingestuft.

Entwicklungsfehler können nicht mit Software gesichert werden

Der digitale Fortschritt macht auch bei Medizinprodukten nicht halt. Denn er bietet – neben denkbaren Gefahren – sehr viele Möglichkeiten, mehr Funktionalität für Patienten und mehr Gebrauchskomfort für die Anwender zu erreichen. Der wachsende Fokus auf die Cybersicherheit von Medizinprodukten hat auch normative Auswirkungen: So wurde zum Beispiel im Jahr 2019 das MDCG 2019-16 „Guidance on Cybersecurity for medical devices“ veröffentlicht. Darüber hinaus kann die IEC 81001-5-1 „Health software and health IT systems safety, effectiveness and security“ Anwendung finden, deren Harmonisierung sowohl für Medizinprodukte als auch für IVD geplant ist. Aktuell ist die Umsetzung der IEC 81001-5-1 für Hersteller noch nicht verpflichtend.

Was bedeutet das für die Hersteller von Medizinprodukten?

Die Ransomware-Attacke auf das Uniklinikum Düsseldorf ist ein Beispiel, bei dem die Leistungsfähigkeit des Medizinproduktes beeinträchtigt war. Doch auch das Thema Datensicherheit darf nicht vernachlässigt werden, denn nicht nur der Schaden am Produkt oder am Patienten ist ein Schaden, sondern auch, wenn sensible Daten – wie Patientenakten oder Analysedaten – „erbeutet“ werden.

Somit ist die Aufgabe klar: Ein Medizinprodukt muss gegen äußere Eingriffe geschützt werden, die dazu führen, dass das Produkt nicht mehr oder nur eingeschränkt funktionstüchtig ist. Außerdem müssen die übermittelten Daten in jedem Status integer und gesichert sein.

Dafür bedarf es im Grunde genommen, dass das Risikomanagement in noch engerer Abstimmung mit IT-Sicherheitsexpertinnen und -experten erfolgen und bereits bei der Entwicklungsplanung anfangen muss. Denn: Man kann Entwicklungsfehler nicht mit Software fixen!

Ebenso müssen die Marktbeobachtungsaktivitäten auf alle möglichen Sicherheitslücken, die das eigene Produkt betreffen könnten, ausgeweitet werden.

- Welchen Einfluss haben Sicherheitsupdates vom Betriebssystemhersteller auf das Produkt und die Sicherheitsfunktionen?

- Was ist, wenn das Betriebssystem nicht mehr unterstützt und mit Sicherheitsupdates versorgt wird?

- Inwieweit muss das System gegen vorsätzliche Veränderungen durch den Benutzer abgesichert werden?

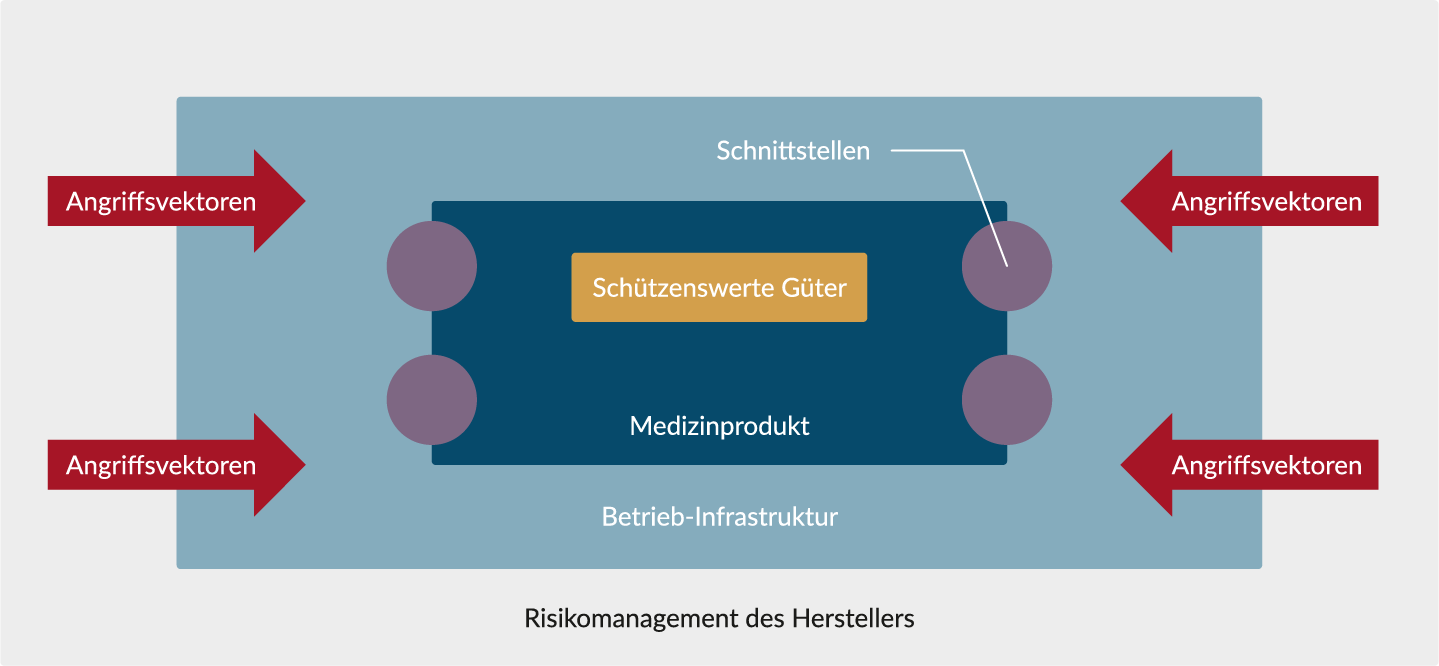

Am Ende kann man an alles gedacht haben, aber wenn die Gesundheitseinrichtung Sicherheitslücken hat, wie soll man sich dagegen schützen? Das ist im Rahmen des Risikomanagements insoweit die Aufgabe des Herstellers, als dass unter anderem betrachtet werden muss, in welcher Infrastruktur das Medizinprodukt betrieben wird. Ein Medizinprodukt im heimischen WLAN betrieben wird andere Angriffsvektoren ermöglichen als in einer Klinik mit Cloudanbindung. Daher gilt: Alle denkbaren Sicherheitsrisiken ermitteln, bewerten, wenn möglich beseitigen und verbleibende Restrisiken kommunizieren.

Wichtig hierbei zu beachten: Security-Risiken können auch einen Einfluss auf die Patientensicherheit haben. Bei uns erfahren Sie, wie Sie die Prozesse Risikomanagement und Cybersicherheits-Management sinnvoll verbinden können, um mit reduziertem Aufwand dennoch ein hohes Maß an Sicherheit erreichen können.

Wie bei allen Medizinprodukten hört die Arbeit nach der Entwicklung und dem Inverkehrbringen nicht auf.

Gerade bei Produkten, die Software enthalten, ist es umso wichtiger, dass ein guter Wartungszyklus implementiert wird, um neu entdeckte Sicherheitslücken zeitnah adressieren zu können. Bei der Planung der Aktivitäten über alle Lebenszyklusphasen hinweg hilft die IEC 81001-5-1. Angelehnt an die Struktur der IEC 62304 beschreibt die IEC 81001-5-1 Aktivitäten, die während des kompletten Produktlebenszyklus durchgeführt werden, mit Schwerpunkt auf der Cybersicherheit. Hervorzuheben sind hierbei viele hilfreiche Vorgehensweisen und Methoden im Bereich des Security Risikomanagement-Prozesses, welche zudem in den Anhängen A bis C detailliert ausgearbeitet sind.

Ein methodisches Vorgehen, um Gefährdungen im Bereich Sicherheit zu identifizieren, kann wie folgt aussehen:

- Identifikation schützenswerter Güter: Abhängig vom Produkt und seiner Verwendung können hier beispielsweise folgende identifiziert werden: Patientendaten mit aktuellen Diagnosen, Datenintegrität, Systemverfügbarkeit, Systemkonfiguration

- Identifikation der Betriebs-Infrastruktur: Hier hilft ein Blick in die Zweckbestimmung, sowie das Use Environment. Wird das Medizinprodukt in einer sicheren Umgebung (z.B. Krankenhausinfomationssystem) oder in einer unsicheren Umgebung (z.B. medizinische App zur Heimanwendung) betrieben? Daraus kann auch abgeleitet werden, welche Personen in welcher Form Zugriff auf das Medizinprodukt haben.

- Identifikation der Schnittstellen: Welche Schnittstellen (physisch oder in Software) hat das Medizinprodukt? Wichtig: Auch Entwicklungs- oder Serviceschnittstellen, welche im Gerät verbleiben, dürfen nicht vergessen werden. Schnittstellen können auch Sicherheitsbarrieren darstellen, z.B. in Form von kabelgebundener Datenübertragung anstatt kabelloser Kommunikation.

- Identifikation von Angriffsvektoren: Methoden wie STRIDE oder OWASP können verwendet werden, um mögliche Angriffsszenarios systematisch zu erarbeiten.

Die erzeugten Ergebnisse müssen dann, ähnlich wie im Risikomanagement gemäß ISO 14971, weiterbearbeitet werden.

Das Guidance Dokument (Life Cycle stages, MDCG 2019-16 Guidance on Cybersecurity for medical devices) stellt gute Ansätze dar, wie ein sicheres Design des Medizinproduktes über den gesamten Lebenszyklus hinweg umgesetzt und erreicht werden kann:

Unsere Fortbildungen

Sie möchten mehr erfahren? Dann buchen Sie das passende Seminar zum Thema. Oder benötigen sie eine Inhouse-Schulung? Dann kontaktieren Sie uns gerne unter academy@qtec-group.com

“Secure by Design“

Um ein tiefgreifendes Sicherheitssystem zu erreichen, gibt es insgesamt acht Aspekte / notwendige Maßnahmen, die während des gesamten Lebenszyklus eines Produktes zu beachten sind.

- Sicherheitsmanagement:

Sicherstellen, dass alle notwendigen sicherheitsrelevanten Aktivitäten über den gesamten Lebenszyklus ordentlich geplant, dokumentiert und ausgeführt werden. - Spezifikation von Sicherheitsanforderungen:

Identifizierung aller Sicherheitsanforderungen, die notwendig sind, um Geheimhaltung, Integrität und Verfügbarkeit von Daten, Funktion und Service sicherzustellen. - Sicherheit durch Design:

Verhindern von Sicherheitsrisiken bereits in der Entwicklung von Produkten. Sicherheit, auch Cybersicherheit, muss damit ausdrücklich in den Entwicklungsablauf eingebunden werden. - Sichere Implementierung:

Es müssen geeignete Prozesse definiert werden, wodurch Produktverbesserungen auf sichere Weise implementiert werden können. - Sicherheitsverifizierung und -validierung:

Dokumentation aller durchgeführten sicherheitsrelevanten Tests, um sicher zu stellen, dass alle Sicherheitsanforderungen erfüllt sind und die Sicherheit des Produkts, wenn es gemäß Zweckbestimmung genutzt wird, intakt ist. - Handhabung von sicherheitsrelevanten Problemen / Fehlermanagement:

Es muss sichergestellt sein, dass Prozesse definiert sind, die den Umgang mit sicherheitsrelevanten Problemen adressieren. - Sicherheitsupdates:

Prozesse die sicherstellen, dass Sicherheitsupdates und Sicherheitspatches in Bezug auf das Produkt getestet wurden, das Problem adressieren und anschließend dem Anwender zeitnah zur Verfügung gestellt werden. - Sicherheitsrichtlinien:

Richtlinien und Anwenderdokumentationen, die darauf ausgerichtet sind, dem Benutzer Anleitungen zur Integration, Konfiguration und Aufrechterhaltung der Sicherheitsstandards zur Verfügung zu stellen.

Nur ein Zusammenspiel aller Aspekte mit dem Ziel, ein umfangreiches Sicherheitssystem der Produktsicherheit zu etablieren, kann auch sicherstellen, dass das Produkt vor äußeren Eingriffen geschützt wird.

Über den Tellerrand hinausschauen

Wenn man als Hersteller dem Wettbewerber ebenbürtig sein will oder sogar überlegen, gilt es, sich der Herausforderung zu stellen. Sie sind bereit dazu, aber es klingt nach einer überwältigenden Aufgabe und Begriffe wie Threats, STRIDE, Defense-in-depth sind eher Neuland? Wir helfen Ihnen gerne, die Anforderungen zu sortieren und Ihr Produkt – und damit auch Ihr Unternehmen – gegenüber ungewollten Eingriffen zu schützen. Schenken Sie uns Ihr Vertrauen und wir werden Ihr Partner.